SUB30

SUB30

Lädt...

Architekturübersicht

Wie ClawHosters funktioniert

ClawHosters ist eine verwaltete Hosting-Plattform für OpenClaw, ein Open-Source-KI-Assistenten-Framework. Diese Seite erklärt die technische Architektur hinter dem Dienst für Nutzer, die verstehen möchten, was unter der Haube passiert.

Das große Bild

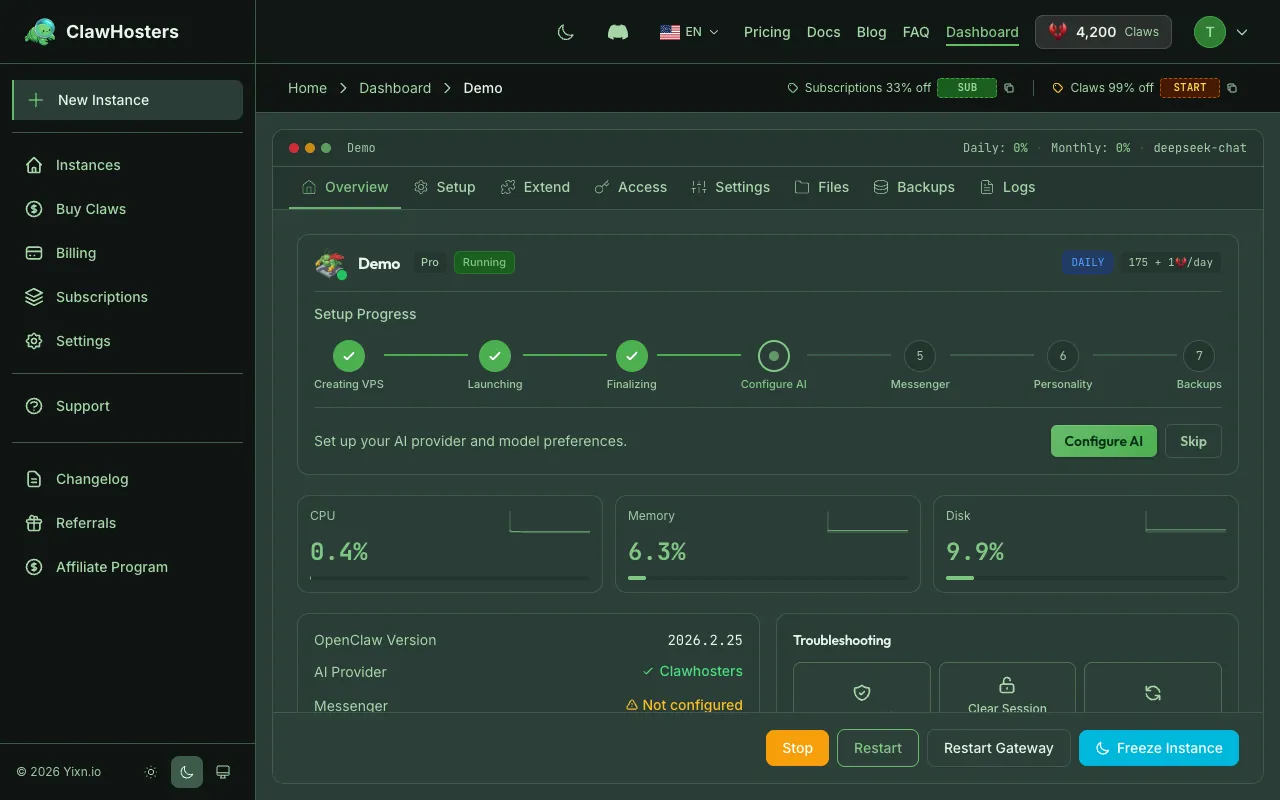

Wenn du eine ClawHosters-Instanz erstellst, passiert Folgendes:

- Ein virtueller privater Server (VPS) wird auf Hetzner Cloud in Falkenstein, Deutschland, bereitgestellt

- Ein vorkonfigurierter Snapshot wird auf den VPS deployed (Docker, Firewall, Brute-Force-Schutz bereits installiert)

- Deine Konfigurationsdateien werden per SSH hochgeladen

- Ein Docker-Container startet das OpenClaw-Gateway

- Gesundheitschecks bestätigen, dass alles funktioniert

- Deine Instanz wird im Dashboard als "Läuft" markiert

Der gesamte Prozess dauert dank Snapshot-basierter Bereitstellung unter einer Minute.

Infrastruktur-Komponenten

| Komponente | Technologie | Zweck |

|---|---|---|

| VPS-Hosting | Hetzner Cloud | Rechenressourcen (CPU, RAM, Speicher) |

| Container-Runtime | Docker | Isoliert OpenClaw vom Host-System |

| Web-Gateway | OpenClaw Gateway | Stellt die Web-Oberfläche auf Port 8080 bereit |

| Firewall | Host-Level-Firewall | Netzwerksicherheit, Port-Filterung |

| Einbruchsprävention | Brute-Force-Schutz | Blockiert wiederholte fehlgeschlagene SSH-Versuche |

| Reverse-Proxy | Nginx | Leitet Datenverkehr zum Docker-Container |

Container-Architektur

Jede Instanz betreibt einen einzelnen Docker-Container basierend auf einem angepassten Image, das das Community-OpenClaw-Docker-Image erweitert. Der Container beinhaltet:

- Die OpenClaw-Runtime und das Gateway

- Ein Datenvolume für persistenten Speicher

- Ein Playwright-Browser-Volume für Web-Automatisierung (vorinstalliert)

- Umgebungsvariablen für die Konfiguration

Der Container hat Ressourcenlimits passend zu deinem Tier. Wenn der Container diese Limits überschreitet, startet Docker ihn automatisch neu.

Netzwerk-Architektur

Jeder VPS hat eine öffentliche IPv4-Adresse. Der Datenverkehr fließt von deinem Browser zu Port 8080, wo Nginx ihn zum Docker-Container leitet.

Ausgehender Datenverkehr wird zur Sicherheit gefiltert: - Gängige Spam-Ports sind blockiert - Protokolle, die häufig von Botnets genutzt werden, sind blockiert - Standard-Web-Verkehr ist erlaubt

Eingehender Datenverkehr ist auf SSH, die Web-Oberfläche auf Port 8080 und einen Metriken-Endpunkt beschränkt. Alles andere wird von der Firewall verworfen.

Datenspeicherung

Jede Instanz hat zwei Arten von Speicher:

Container-Speicher (flüchtig): Dateien innerhalb des Containers gehen bei einem Neuaufbau verloren. Das umfasst installierte Pakete, temporäre Dateien und Laufzeitzustand.

Datenvolume (persistent): Das Docker-Datenvolume überlebt Container-Neuaufbauten. Hier werden deine OpenClaw-Konfiguration, Gesprächsverläufe und andere persistente Daten gespeichert.

Snapshots: Wenn eine Instanz pausiert wird (wegen niedrigem Guthaben), erstellt Hetzner einen VPS-Snapshot. Dieser Snapshot bewahrt den gesamten Festplattenzustand, einschließlich des Datenvolumes. Snapshots werden 3 Tage aufbewahrt.

LLM-Integration

ClawHosters unterstützt mehrere LLM-Tiers:

| Tier | Funktionsweise |

|---|---|

| Eco | Verwalteter Zugang zu DeepSeek V3 |

| Standard | Verwalteter Zugang zu Gemini |

| Premium | Verwalteter Zugang zu Claude Haiku |

| BYOK | Dein API-Schlüssel geht direkt an deinen gewählten Anbieter |

Für verwaltete Tiers (Eco, Standard, Premium) übernimmt ClawHosters die API-Schlüssel-Verwaltung und Abrechnung. Bei BYOK verbindet sich die Instanz direkt mit deinem Anbieter über deinen eigenen API-Schlüssel.

Bereitstellungs-Pipeline

Die Bereitstellungs-Pipeline sorgt für konsistente, schnelle Deployments:

- Snapshot-Erstellung. Ein Basis-Snapshot wird mit allen Systemabhängigkeiten vorinstalliert gepflegt

- VPS-Erstellung. Neue Server werden vom Snapshot erstellt, nicht von Grund auf

- Konfigurationsupload. Deine Konfigurationsdateien werden sicher hochgeladen

- Container-Start. Der Container startet mit vorinstallierten Images

- Gesundheitscheck. Das System wartet, bis das Gateway antwortet

- Bereit. Instanz wird im Dashboard als laufend markiert

Verwandte Dokumentation

- Sicherheitsübersicht. Details zur Sicherheitsarchitektur

- Netzwerksicherheit. Firewall-Regeln und Netzwerkschutz

- Ressourcenlimits. CPU, Speicher und Storage pro Tier

- Docker-Konfigurationsreferenz. Details zur Container-Konfiguration

Verwandte Dokumentation

Was ist ClawHosters?

Managed OpenClaw Hosting ClawHosters ist eine Managed-Hosting-Plattform für OpenClaw KI-Assisten...

Docker-Konfiguration

Wie Docker genutzt wird Jede ClawHosters-Instanz führt OpenClaw in einem Docker-Container auf ei...

Schnellstart-Anleitung

Bevor du loslegst Du brauchst einen ClawHosters-Account. Falls du noch keinen hast, geh auf claw...