SUB30

SUB30

Lädt...

Netzwerksicherheit

Firewall und Netzwerkhärtung

Jede ClawHosters-Instanz läuft auf einem eigenen dedizierten VPS mit einer strikten Firewall, die vor dem Start des Kundenworkloads konfiguriert wird. Die Standardrichtlinie verwirft den gesamten eingehenden Datenverkehr, außer dem ausdrücklich erlaubten.

Diese Seite erklärt die einzelnen Regeln, wovor sie schützen und was du von der Netzwerkschicht erwarten kannst.

Eingehende Firewall-Regeln

Die Firewall verwendet eine Standard-DROP-Richtlinie auf der INPUT-Chain. Nur folgender Datenverkehr wird zugelassen:

| Port | Protokoll | Zweck |

|---|---|---|

| 22 | TCP | SSH-Zugang (deaktiviert, sofern nicht aktiviert) |

| 8080 | TCP | OpenClaw Gateway Web-Oberfläche |

| -- | -- | Bestehende und verwandte Verbindungen (Rückverkehr für ausgehende Anfragen) |

| -- | -- | Loopback (localhost-Kommunikation innerhalb des VPS) |

Alles andere wird stillschweigend verworfen. Es gibt keine Antwort auf Port-Scans oder Verbindungsversuche auf nicht aufgelisteten Ports.

Was das in der Praxis bedeutet

Deine Instanz stellt nur zwei Ports ins Internet bereit: SSH und die Web-Oberfläche. Wenn du den SSH-Zugang nicht aktiviert hast, ist Port 22 zwar auf Firewall-Ebene offen, aber der SSH-Daemon hat keine autorisierten Schlüssel konfiguriert, sodass Verbindungen abgelehnt werden.

Die Web-Oberfläche auf Port 8080 ist durch HTTP-Basic-Authentifizierung geschützt. Die Kombination aus Firewall-Regeln und Gateway-Auth bedeutet, dass ein Angreifer sowohl Netzwerkzugang als auch gültige Anmeldedaten bräuchte, um mit deiner Instanz zu interagieren.

Ausgehende Firewall-Regeln

Ausgehender Datenverkehr ist standardmäßig erlaubt, mit bestimmten Ausnahmen. Ausgehender E-Mail- und IRC-Verkehr ist eingeschränkt, um Missbrauch zu verhindern:

Deine Instanz kann ausgehende HTTP/HTTPS-Anfragen stellen, sich mit APIs verbinden, Pakete herunterladen und andere Standard-Netzwerkoperationen durchführen. Wenn dein Anwendungsfall E-Mail-Versand erfordert, kannst du einen E-Mail-API-Dienst eines Drittanbieters (wie Mailgun oder SendGrid) über HTTPS nutzen.

Verbindungs-Ratenbegrenzung

Eingehende Verbindungsversuche werden ratenbegrenzt, um Port-Scanning und Flood-Angriffe zu verhindern. Normale Benutzer, die sich per SSH oder über die Web-Oberfläche verbinden, bemerken keine Verzögerung. Schnelle Scanning-Versuche werden automatisch blockiert.

SSH-Brute-Force-Schutz

Automatisierter Schutz überwacht SSH-Anmeldeversuche und sperrt temporär IPs, die wiederholt bei der Authentifizierung scheitern. Die Sperre erfolgt automatisch und erfordert keine Aktion deinerseits.

Falls du dich selbst aussperrst (zum Beispiel durch Verwendung des falschen SSH-Schlüssels), läuft die Sperre automatisch ab. Es gibt keine Möglichkeit, eine IP manuell über das Dashboard zu entsperren.

Hinweis: Dieser Schutz gilt nur, wenn der SSH-Zugang für deine Instanz aktiviert ist. Wenn SSH nicht aktiviert ist, gibt es keine Anmeldeversuche zum Überwachen.

Container-Isolation

Jede Instanz läuft in einem Docker-Container auf einem eigenen dedizierten VPS. Es gibt kein gemeinsames Netzwerk zwischen Kunden. Jeder VPS hat seine eigene isolierte Docker-Umgebung ohne Container-Mehrmandantenfähigkeit.

Erforderliche Ports werden auf dem VPS für die Web-Oberfläche, Metrics-Sammlung und optionalen SSH-Zugang gemappt. Die Netzwerk-Firewall schränkt den Zugriff auf diese Ports so ein, dass nur autorisierte Infrastruktur sie erreichen kann. Kein Port ist direkt aus dem öffentlichen Internet erreichbar.

Netzwerk-Firewall

Zusätzlich zu den Host-Level-Firewall-Regeln auf jedem VPS werden alle ClawHosters-Instanzen durch eine Netzwerk-Firewall geschützt, die außerhalb des VPS selbst arbeitet. Diese Firewall beschränkt den gesamten eingehenden Datenverkehr auf autorisierte Infrastrukturkomponenten.

Der Zugriff ist auf vertrauenswürdige Quellen für Management und Monitoring beschränkt. Öffentlicher Zugriff ist nur für Gesundheitscheck-Protokolle erlaubt. Dies ist eine Defense-in-Depth-Maßnahme: Selbst wenn Host-Level-Regeln falsch konfiguriert würden, blockiert die Netzwerk-Firewall weiterhin unbefugten Zugriff, bevor der Datenverkehr den VPS erreicht.

Die Firewall wird automatisch angewendet, wenn eine neue Instanz erstellt wird. Sie kann nicht über das Dashboard geändert werden.

Was du nicht ändern kannst

Die Firewall-Konfiguration wird während der Instanz-Bereitstellung angewendet und kann nicht über das Dashboard oder die API geändert werden. Das ist beabsichtigt: einheitliche Sicherheitsstandards über alle Instanzen hinweg reduzieren das Risiko von Fehlkonfigurationen.

Wenn du den SSH-Zugang aktivierst, kannst du die Firewall-Regeln auf deinem VPS einsehen, aber Änderungen werden nicht empfohlen. Änderungen bleiben nicht über Instanz-Neuaufbau oder Snapshot-Wiederherstellungen bestehen.

Verwandte Dokumentation

- Sicherheitsübersicht: Infrastruktur-, Container- und Datenschutzmaßnahmen

- Authentifizierung und Zugriffskontrolle: Wie jede Zugriffsmethode geschützt ist

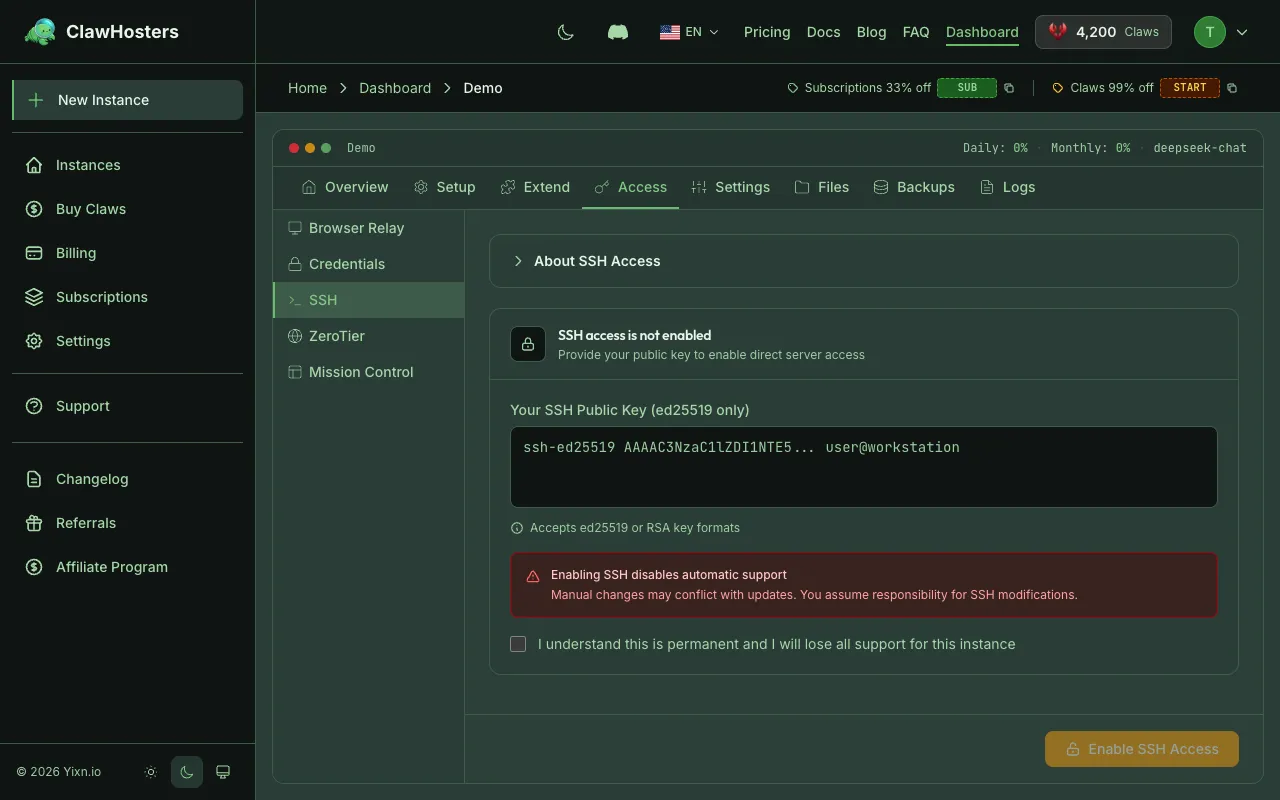

- SSH-Zugang zu deiner Instanz: SSH auf deinem VPS aktivieren und nutzen

Verwandte Dokumentation

Sicherheitsübersicht

Wie wir deine Daten schützen Jede ClawHosters-Instanz läuft auf einem eigenen dedizierten Hetzne...

Architekturübersicht

Wie ClawHosters funktioniert ClawHosters ist eine verwaltete Hosting-Plattform für OpenClaw, ein...

SSH-Zugang zu deiner Instanz

Übersicht SSH-Zugang gibt dir eine direkte Terminalverbindung zum zugrundeliegenden VPS, auf dem...